Wszystko wskazuje na to, że SSL i inne podstawowe technologie zabezpieczeń internetowych rzeczywiście zostały naruszone przez NSA. Wczoraj pojawiły się nowe informacje o tym, że NSA posiada narzędzia pozwalające na rozszyfrowywanie połączenia SSL, metody szyfrowania powszechnie używanej w usługach internetowych m.in. bankowych, zdrowotnych, e-commerce itd – donoszą The New York Times i The Guardian powołując się na dokumenty Edwarda Snowdena.

Najnowsze informacje pokazują, że amerykańskie służby wydały miliardy dolarów na program kryptograficzny, w który zaangażowanych było dziesiątki tysięcy osób, jak również korzystały z pomocy obcych wywiadów i firm. m.in. z brytyjską Centralą Łączności Rządowej (GCHQ), (ta opracowywała metody przechwytywania szyfrowanych informacji e-usługodawców takich jak: Google, Yahoo, Facebooka czy Microsoftu). Do roku 2012 firma miała opracować „możliwości dostępu” do danych Google. Program był prowadzony już od kilkunastu lat, i pochłaniał setki milionów dolarów rocznie.

„Furtki”

Według The New York Times i The Guardian w ramach programu, NSA współpracowała z firmami, które pod naciskiem mogły umieszczać we własnych produktach „tylne furtki” (eng. back doors) dla wywiadu. Agencja prawdopodobnie naciskała na współtworzenie szyfrowania, dbając oczywiście o ich słabe! strony. Dla przykładu – standard przyjęty w roku 2006 przez Narodowy Instytut Standaryzacji i Technologii (NIST) a potem przez ISO został opracowany pod dyktando NSA. Ostatnie wycieki potwierdzają to. Co prawda w 2007 sugerowano możliwość „furtek” w tym konkretnym standardzie jednak całą sprawę wówczas potraktowano jak spiskową teorię dziejów – specjalista od zabezpieczeń Bruce Schneier opisał jak Dan Shumow i Niels Ferguson znalazł losowy algorytm numeryczny, który może być używany w TLS, zawartać „słabości”, które można określić jako „tylne furtki”.

Mogłyby być przewidziane takie „tylne drzwi” w SSL?

Paul Kocher, kryptolog, który pomagał w projektowaniu SSL, uważa, że tak. The New York Times zwraca uwagę, iż w przeszłości NSA chciała oficjalnie wdrażać „tylne furtki” do rozwiązań szyfrowania, ale opinia publiczna wyraziła sprzeciw, najwyraźniej wprowadzono jednak pomysł w życie. I mamy problem, NSA występuje jako „ekspert” przy współtworzeniu standardów bezpieczeństwa i jednocześnie działa na rzecz osłabienia tych standardów. W rzeczywistości, jak podano na początku tego roku, dostępne na rynku programy przechwytywania proxy SSL i urządzenia od producentów takich jak Blue Coat Systems i analizy pakietów pozwalają firmom i NSA przechwycić i odczytać komunikację SSL.

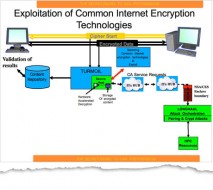

Schemat deszyfrowania komunikacji

Pewnie miną lata zanim dowiemy się, co tak naprawdę dzieje się z naszymi standardami bezpieczeństwa w Internecie i prywatnością. Na razie coraz więcej wskazuje na to, że NSA rzeczywiście ma wysoki poziom dostępu do obu technologii bezpieczeństwa i do firm, które sprzedają i je obsługują.

Źródło: The New York Times, ZDNet, The Guardian,