Dezinformacja w ujęciu operacyjnym może być rozpoznawana przy wykorzystaniu różnych wzorców. Wielokrotnie, też potrafi być różnie definiowana.

Na łamach niniejszej publikacji przybliżamy ujęcie dezinformacji z perspektywy procesów manipulacji procesami poznawczymi.

Dezinformację można postrzegać jako zaawansowaną formułę przekazu, którego celem jest wywołanie u odbiorcy poglądu, decyzji, działania lub jego braku, w zgodzie z założeniem ośrodka który planował proces wprowadzenia odbiorcy w błąd.

W istocie jest to ingerencja w proces decyzyjny obiektu (tj. odbiorcy), lub grupy obiektów. Między innymi z tego powodu dezinformacja jest również informacją i nie zawsze jest informacją nieprawdziwą czy zmanipulowaną. Rozpoznanie przekazu, który jest elementem operacji wpływu na proces decyzyjny i kształtowania poglądu, nie może być zatem oparte wyłącznie na informacjach, które definiujemy jako nieprawdziwe, czy wprowadzające w błąd odbiorców.

Metodyka rozpoznania wynika wprost ze zidentyfikowanego wzorca działania przeciwnika, który umożliwia określenie czy przekaz jest częścią wąskiego ataku, próby maskowania wydarzeń czy wprowadzania dezorientacji u odbiorców lub, czy jest atakiem kierunkowym wymierzonym w precyzyjnie wybrany obszar poznawczy grupy obiektów lub pojedynczego aktora. Ale czy tylko? Niekoniecznie, to zależy od wielu zmiennych, formy i celu operacji wyprowadzanej przez ośrodek wrogi. Czym innym będzie propagacja wielu sprzecznych lub niespójnych przekazów jednocześnie jako element wsparcia maskowania wydarzeń faktycznych, a czym innym posługiwanie się w terminie późniejszym zgromadzonym zasobem przekazów jako tłem informacyjnym do rozpraszania uwagi, czy budowy spójnego, fałszywego przekazu w przyszłości. Modelowanie przekazu będącego elementem operacji wpływu, przy wykorzystaniu dezinformacji wymaga uwzględnienia próby identyfikacji celu długookresowego aktora inicjującego działanie.

Z tej perspektywy formę operacji wpływu a zwłaszcza jej rozpoznanie będzie definiowane z uwzględnieniem środowiska poznawczego, do którego przekaz jest adresowany oraz rozpoznanie cech szczególnych, materiału, narzędzi retorycznych, warstwy jawnej i ukrytej, w tym przekazu audiowizualnego, metodyki zawężania pola percepcyjnego odbiorców oraz określenie przewidywanych efektów generowanych przez operację teraz i w przyszłości.

Cechy szczególne, zwłaszcza jawne, w operacji dezinformacji mają zastosowania zarówno do analityki jak również budowy map rozpoznania celu operacji.

Definiowanie metodyki rozpoznania operacji dezinformacji, decepcji w ujęciu poznawczym, wymaga samodzielnej budowy odpowiednika obecnego, kształtowanego i docelowego subiektywnego obrazu rzeczywistości.

Jedną z metod jest budowa wyodrębnionych modeli subiektywizmu, które umożliwiają określenie sposobu i zasobów w oparciu o które obiekt będący przedmiotem ataku informacyjnego kształtuje swój obraz otaczającego go świata.

Analizując rosyjski model operacji wpływu, można zidentyfikować uwzględnianie przez planistów modeli środowiska poznawczego w procesie planowania tych operacji.

Metodyka planowania dezinformacji wymaga bowiem budowy map poznawczych środowiska informacyjnego, oraz określenie wzorców subiektywizmu w ujęciu czasu i oczekiwanego efektu operacji, dezinformacji.

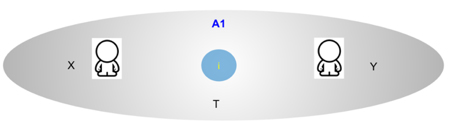

Rys. 1 Model wyjściowy rozpoznania modelu poznawczego obiektów X i Y,

Rys. 1 Model wyjściowy rozpoznania modelu poznawczego obiektów X i Y,

gdzie A1 to środowisko informacyjne bezwzględne. T (i) – bodziec, informacja

Jedną z technik używanych przez rosyjskich planistów są modele refleksyjne.

Budowa modelu refleksyjnego nie byłaby możliwa bez budowy modeli subiektywizmu.

Modele subiektywizmu umożliwiają określenie sposobu uzysku danych przez przeciwnika i zdefiniowanie obszaru informacyjnego który wytwarza lub poprzez który wpływa na proces decyzyjny obiektu atakowanego. W konsekwencji, prowadzenie rozpoznania przy użyciu modeli refleksyjnych pozwala na określenie cech szczególnych przekazu, za pomocą którego obiekt, który ma być adresatem przekazu realizuje proces poznawczy.

Samodzielne rozwijanie ogólnych modeli kontroli refleksyjnej Władimira Lefewra, i w późniejszym okresie Lepskiego, daje wgląd w złożoność prac nad stworzeniem modelu manipulacji procesem poznawczym człowieka przy stosowaniu zależności procesu kognitywnego. Wzorce refleksyjne nie mogą funkcjonować bez wzorców subiektywizmu. Podobnie jest z zarządzaniem refleksyjnym, które nie byłoby efektywne bez budowy modeli podrefleksyjnych, których Rosjanie nie pokazali już w swoich pracach publicznie. Ujęcie ich modeli jako elementu planowania operacji pozwala również wyjaśnić, dlaczego przeciwnik informacyjny może prowadzić komunikację precyzyjnie adresowaną przy samodzielnie uzyskiwanych danych z rozpoznania i profilowania odbiorców, w tym profilowania przez aktywną komunikację.

Oczywiście, należy zastrzec że proces planowania będzie odrębny dla grupy obiektów będących obiektem oddziaływania od operacji wymierzonej w pojedynczego aktora.

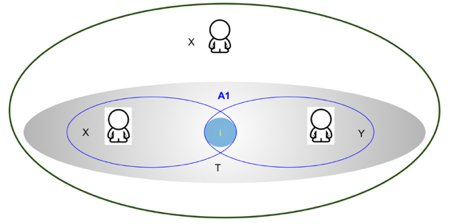

Rys. 2 Model wyjściowy rozpoznania modelu poznawczego obiektów X i Y,

gdzie A1 to środowisko informacyjne bezwzględne. T (i) – bodziec, informacja.

Określenie subiektywnych obrazów bodźca, informacji przez aktora X planującego proces oddziaływania.

Ogólne ujęcie zasad budowy rozpoznania procesu poznawczego i budowa dedykowanego środowiska wynika wprost z założenia, że istotą dezinformacji nie jest posługiwanie się nieprawdziwymi informacjami, a stworzenie warunków korzystnych do uzyskania poglądu przez obiekt oddziaływania, który jest błędny, w pewnym sensie narzucony przez atakującego i zbieżny z jego celami.

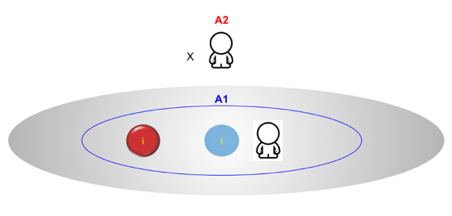

Rys. 3 Model wyjściowy zaplanowanego modelu poznawczego obiektu Y,

gdzie A1 to środowisko informacyjne narzucane przez kształtowany przez atakującego (X)

obszar poznawczy A2 przy użyciu dedykowanego zasobu informacyjnego (i) czerwone.

Obrazowanie przez planistów operacji dezinformacji subiektywnych modeli postrzegania wydarzeń zarówno przez obiekt będący celem ataku jak i zasoby własne umożliwia rozpoczęcie procesu planowania operacji wpływu poprzez budowę dedykowanych środowisk informacyjnych przy użyciu zasobów niezbędnych do realizacji tego celu, tj. obiektów oddziałujących zasobów informacyjnych, przekazów rozumianych jako bodziec występujący w wymiarze fizycznym (w tym informacja) i wirtualnym, (w tym obszar informacyjny).

Uzyskane w ten sposób zasoby umożliwiają przeciwnikowi rozpoczęcie procesu wpływu na procesy decyzyjne grup i jednostek.

Między innymi z tego powodu, operacja wpływu jest na ogół utrzymana jako sekwencja bodźców oddziałujących na percepcję, pamięć, myślenie obiektu oddziaływania przy zachowaniu zasad: ciągłości przekazu, zgodność z obrazem profilowania, indywidualnych wzorców myślenia obiektu, utrzymania zgodności z kontekstem sytuacyjnym, a jeżeli to niemożliwe z powodów obiektywnych, wywołanie kontekstu poprzez prowokację, inspirację, inscenizację.

Wyprowadzenie i utrzymanie operacji dezinformacji, rozpatrywanie na potrzeby niniejszej publikacji w ujęciu operowania procesem poznawczym, trwale intoksykuje proces decyzyjny obiektu.

Rys. 4 Model początkowy procesu rozpoznania i korekt procesu rozpoznania poprzez komunikację

na przykładzie skróconego modelu subiektywizmu gdzie obiekt atakujący (pomarańczowy)

rozpoznaje efektywność operacji przy wykorzystaniu spreparowanego zasobu informacyjnego

(“i” czerwone) do rozpoznania cech subiektywnej reakcji na bodziec, informację, obiektu atakowanego (zielony).

Model rozwinięto na podstawie źródła: pt. „Elementy logiki gier refleksyjnych” Władimir Lefewr 1966r.

Dlaczego?

Rozwinięcie wzorców refleksyjnych pozwala określić jakie zasoby danych przeciwnik informacyjny chce wytworzyć, aby skutecznie zakłócić proces decyzyjny teraz lub w przyszłości. Umożliwia to w efekcie zaplanowanie jakie mechanizmy perswazji, oraz narzędzia retoryczne przy określonym prawdopodobieństwie zostaną użyte do przeprowadzenia określonej operacji.

Badanie modeli procesu kognitywnego pozwala stwierdzić, że efektywność operacji wpływu jest wprost proporcjonalna do czasu, w którym jest realizowana skrycie, a obiekt oddziaływania nie identyfikuje świadomie tego procesu.

Uzyskanie wiedzy i stan, w którym obiekt oddziaływania jest świadomy faktu, że jest adresatem takiej operacji, nie oznacza, że staje się odporny na jej efekty. Zmianie ulega termin, w którym efektywność wzrasta, a w szczególności dochodzi do wytworzenia warunków dla dysonansu poznawczego. Z perspektywy atakującego oznacza to brak możliwości, bez wprowadzania korekt, osiągnięcia zamierzonego celu ale jednocześnie zmienia warunki dokonywania ocen bodźców przez obiekt co nawet jeżeli nie jest celem właściwym przeciwnika, wytwarza efekt korzystny dla niego.

Z perspektywy planisty posługującego się modelowaniem kognitywnym, jest to stan operacji, w którym proces planowania wymagałby powtórzenia z uwzględnieniem budowania profilu ze zmiennymi, które częściowo są pochodnymi operacji własnej (dysonans i zasoby informacyjne, które go wywołują w procesie refleksji) oraz zasobami które wynikają wprost z naturalnego, subiektywnego obrazu bodźca.

Planowanie zatem operacji wpływu przy zastosowaniu modeli kognitywnych polega w praktyce na planowaniu ataku na proces kształtowania poglądu, którego obiekt oddziaływania nie jest świadomy przy wykorzystaniu precyzyjnie wytwarzanych wzorców refleksyjnych. Wzorce refleksyjne to ujęcie ogólne złożonego procesu modelowania procesem refleksji zachodzącym w umyśle człowieka.

Atak na proces refleksji to wytworzenie w nieświadomości obiektu zasobów danych, które mają stworzyć warunki do kształtowania poglądu czy podejmowania decyzji zgodnej z celem atakującego. Od momentu uzyskania bodźca – informacji, modele kognitywne uwzględniają rozpoznanie w procesie refleksji zgromadzonych zasobów danych, doświadczeń i reprezentacji umysłowych w oparciu o które następuje proces kształtowania poglądu.

Analizując modele dezinformacji z perspektywy modeli poznawczych, dezinformacja będzie zatem efektem oddziaływania narzuconego środowiska poznawczego. Dlatego może być realizowana przy użyciu zróżnicowanych przekazów, w tym informacji które cechuje niejednokrotnie wysoka zbieżność z faktami a nie wyłącznie informacja nieprawdziwa.

Śledź na:

TT: @cybsecurity_org

Facebook: @FundacjaBezpiecznaCyberprzestrzen

In: /cybersecurity-foundation/