Zapraszamy do zapoznania się z raportem CERT Orange Polska za 2015 rok. Orange Polska obejmuje swoim zasięgiem około 40% polskiego internetu. Sieć dysponuje bazą informacji i zdarzeń, które podlegają ciągłej analizie dlatego liczba zdarzeń i incydentów obsługiwanych przez CERT Orange Polska pozwala na obserwację trendów oraz wyciąganie wniosków, które można przełożyć na cały krajowy internet.

Zapraszamy do zapoznania się z raportem CERT Orange Polska za 2015 rok. Orange Polska obejmuje swoim zasięgiem około 40% polskiego internetu. Sieć dysponuje bazą informacji i zdarzeń, które podlegają ciągłej analizie dlatego liczba zdarzeń i incydentów obsługiwanych przez CERT Orange Polska pozwala na obserwację trendów oraz wyciąganie wniosków, które można przełożyć na cały krajowy internet.

[bctt tweet=”Raport Cert Orange Polska. Rok 2015 pod znakiem wzmożonych ataków phishingowych.”]

2015 rok z punktu widzenia CERT Orange Polska stał pod znakiem :

• wzmożonych ataków przy użyciu maili phishingowych udających faktury,

• częstszymi atakami wykorzystującymi podatności systemu Android.

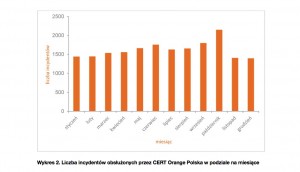

– Według danych zawartych w raporcie wzrosła liczba obsługiwanych miesięcznie incydentów do niemal 1700 miesięcznie. W tym 37,4 procent to rozpowszechnianie obraźliwych i nielegalnych treści. Dla porównania w 2014 roku było to ok. 1000 incydentów bezpieczeństwa miesięcznie – 39 procent stanowiły zgłoszenia i obserwacje związane z rozpowszechnianiem niechcianej korespondencji (spamu).

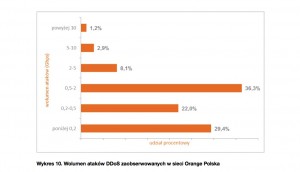

– W porównaniu z edycją Raportu za 2014 rok, nie zmienił się też najczęściej występujący typ ataku – ataki Reflected DDoS.

– Systemy ochrony przed atakami DDoS w sieci Orange Polska zidentyfikowały w minionym roku ponad 60 tysięcy ostrzeżeń o ruchu noszącym znamiona ataku (w 2014 roku było to ponad 100 tysięcy).

– Średnia wielkość szczytowego natężenia ataku DDoS odnotowana przez CERT Orange Polska to ok. 1,1 Gbps, (w 2014 roku osiągnęła ok. 900 Mbps),

– Największa odnotowana wartość natężenia ruchu w szczycie ataku to ok. 46 Gbps/16 Mpps. Rok 2015 nie zanotowano dużych ataków, jednak rośnie ich wielkość. Wzrost siły ataków to efekt nie tylko szybszych łączy internetowych, ale niestety, przystępnych cenowo ataków DDoS na czarnym rynku oraz technik wzmocnionego odbicia.

– Wśród najczęściej atakowanych przez cyberprzestępców usług, serwery WWW oraz web proxy (port 8080) ustąpiły miejsca portowi 1443 (MS SQL Server) odpowiadającemu za połączenia do baz danych opartych na SQL.

– Najpopularniejsza podatność stwierdzona przez CERT Orange Polska to wciąż (18% przypadków) Directory Listing, pozwalająca atakującemu na podejrzenie zawartości katalogów na serwerze – w tym m.in. pliku /etc/passwd/. Warto też zaznaczyć, że przy próbach ataków na otwarte usługi automaty aż w dwóch przypadkach na dziesięć używały loginu „root” i hasła „123456” (Polecamy lekturę ZB2/2016, w którym jest mowa „liście najgorszych haseł”).

Incydenty bezpieczeństwa dotyczące sytuacji, gdy adres IP w sieci Orange Polska był celem bądź źródłem ataku

W 2015 roku zespół CERT Orange Polska obsłużył w sposób nieautomatyczny 19 427 incydentów bezpieczeństwa dotyczących sytuacji, gdy adres IP w sieci Orange Polska był celem bądź źródłem ataku. Informacje dotyczyły zarówno sieci korporacyjnych, jak i indywidualnych użytkowników i pochodziły z wewnętrznych systemów bezpieczeństwa, takich jak:

– systemy wykrywania włamań i zapobiegania im (IDS/ IPS),

– analizatory przepływów sieciowych (flows) pod kątem ataków DDoS oraz złośliwych kodów,

– pułapki sieciowe (honeypot),

– systemy zarządzania informacją związaną z bezpieczeństwem i zdarzeniami (SIEM),

– DNS/IP sinkhole,

– a także ze źródeł zewnętrznych, w tym: zgłoszeń od użytkowników, zgłoszeń od firm partnerskich, otwartych źródeł informacji.

W 2015 roku do operatorów SOC i analityków CERT trafiało średnio ok. 154 tysięcy alarmów (sygnałów dotyczących podejrzenia występowania anomalii/incydentu) miesięcznie, zaś obsługiwane przez operatorów SOC systemy monitorowania rejestrowały średnio ponad 5,7 miliarda zdarzeń miesięcznie.

Prognozy cyberzagrożeń

Prognozy cyberzagrożeń (Zachęcamy do zapoznania się z Raportem Fundacji Bezpieczna Cyberprzestrzeń, dotyczącym zagrożeń na rok 2016 – „Największe Zagrożenia Dla Bezpieczeństwa w Internecie w 2016 Roku”) w opinii ekspertów CERT Orange Polska w 2016 roku w obszarze zagrożeń dla bezpieczeństwa w sieci Internet możemy spodziewać się m.in.:

– Masowych ataków phishingowych oraz spamowych

– Nie spadnie też liczba ataków przy użyciu podstawionych stron WWW (również serwowanych przy użyciu podmienionych serwerów DNS), których celem będzie przekonanie nas do wpisania danych wrażliwych na witrynie łudząco przypominającej oryginał i błyskawiczne wykorzystanie naszej niefrasobliwości.

– Utrzymania trendu częstego występowania ataków DDoS o coraz większej sile

– Częstych i o coraz większej sile ataków DDoS, m.in. z powodu łatwości ich przeprowadzenia oraz korzyści, jakie osiągają atakujący.

– Ataki DDoS z wykorzystywaniem występujących w sieci, podatnych urządzeń na ataki wzmocnionego odbicia,

– Wzrostu liczby ataków związanych z „Internetem Rzeczy” (Internet of Things – IoT)

– Utrzymania trendu rosnącego ataków na urządzenia mobilne

– Spektakularnych ataków ukierunkowanych na organizacje i organy administracji publicznej

– Będziemy mieć doczynienia z atakami ukierunkowanymi na duże organizacje i organy administracji publicznej,

– Wymuszeń online z użyciem złośliwego oprogramowania typu ransomware

– Ataków wielowektorowych, skoncentrowanych np na atak na sieci firmowe.

– W tle tego wszystkiego w sieci, bez naszej wiedzy, coraz częściej będą przeprowadzane operacje służb specjalnych, już od wielu lat świadomych, że przestrzenią nowej wojny będzie – a często już jest – cyberprzestrzeń.

Więcej szczegółów i cały raport

Źródło: Cert Orange Polska